云服务器买到手后,新手必须立刻做的5件事,晚一秒可能就被黑!

很多新手朋友兴冲冲买了云服务器,装好系统、部署个网站,就以为万事大吉。

殊不知,从你按下“创建实例”那一刻起,你的服务器IP就已经暴露在互联网上,每分每秒都在被自动化脚本扫描、尝试暴力破解。

如果不做任何防护,轻则网站被挂马,重则服务器变“肉鸡”,甚至产生高额账单被封号。

今天就给所有新手列一份服务器到手后必须立即完成的安全清单,花10分钟,避免99%的常见风险。

第一件事:设置高强度 root 密码

默认密码往往是简单组合,比如你注册时随手填写的的“123456”或“admin888”。

黑客的爆破工具每秒可尝试上千次,弱密码撑不过几分钟。

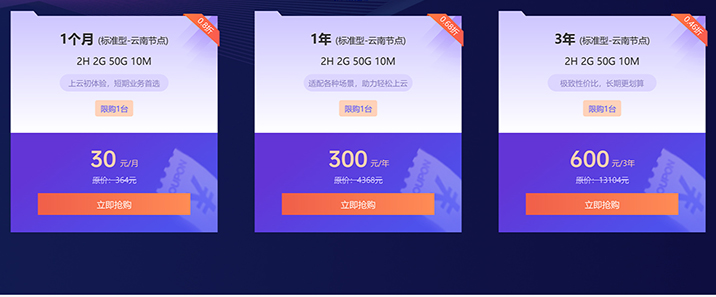

比如我购买的99元1年的2核2G3M服务器,不限流量,有独立公网IP,已经99元的价格续费3年了,我直接就在服务器安全组中关闭了22端口。

正确做法:

使用12位以上密码,包含大小写字母、数字和特殊符号(如我使用的 K7#mP9$vL!qR)更推荐:禁用 root 远程登录,新建普通用户,通过 sudo提权操作切勿在多个服务器使用相同密码

第二件事:安装 Fail2ban,自动封禁攻击者

Fail2ban 是一个轻量级入侵防御工具,能监控 SSH、Web 日志,

一旦发现某 IP 多次登录失败,立即自动加入防火墙黑名单。

安装非常简单(以 Ubuntu 为例):

1sudoapt update

2sudoaptinstall fail2ban -y

3sudo systemctl enable fail2ban

4sudo systemctl start fail2ban

默认配置已能有效抵御绝大多数暴力破解。

你甚至可以在日志中看到每天有多少 IP 被自动封禁——数量可能让你震惊。

第三件事:修改或关闭 SSH 默认端口

SSH 默认使用 22 端口,这是黑客扫描的首要目标。

将端口改为非常用数字(如 22222 或 30022),能大幅减少自动化攻击命中率。

操作步骤:

编辑 /etc/ssh/sshd_config找到 #Port 22,取消注释并改为Port 22222在云平台安全组中放行新端口 重启 SSH 服务: sudo systemctl restart sshd

重要提醒:务必先测试新端口能否登录,再关闭 22 端口,否则会失联!

如果你不常登录服务器,更彻底的做法是:直接在安全组中关闭 22 端口,需要时再临时开启。

第四件事:启用磁盘快照,定期备份数据

再小心也可能误删文件、遭遇勒索病毒或系统崩溃。

没有备份的服务器,等于在走钢丝。

主流云平台(阿里云、腾讯云等)都提供“快照”功能:

可手动创建系统盘快照 部分支持自动定时快照(如每天凌晨2点) 恢复只需几分钟,数据完整还原

建议:

首次配置完成后立即打一个“干净快照” 网站更新、插件安装前再打一次 重要数据额外导出到本地或对象存储(如OSS)

第五件事:最小化服务暴露,关闭无用端口

只开放必要的端口:

网站:80(HTTP)、443(HTTPS) 数据库:如非远程连接,不要开放3306 SSH:仅限必要IP访问(可设置安全组白名单)

在云控制台的安全组中,默认拒绝所有入站,按需放行,是最安全的策略。

额外建议:保持系统更新

定期执行:

1# Debian/Ubuntu

2sudoapt update &&sudoapt upgrade -y

3

4# CentOS/Rocky

5sudo dnf update -y

及时修补已知漏洞,防止被利用。

写在最后

服务器安全不是“高级功能”,而是上线前的必修课。

你不需要成为安全专家,只需做好这五件事,

就能让99%的自动化攻击无功而返。

记住:

黑客不挑服务器,只挑没设防的。

花半小时加固,胜过事后三天救火。

你的数据、你的网站、你的数字资产,值得这份谨慎。